Modern Stack Exploitation: Evolusi Teknik Eksploitasi di Era Mitigasi Keamanan Canggih

Eksploitasi stack merupakan salah satu teknik paling klasik dalam dunia security, khususnya dalam bidang binary exploitation. Namun seiring perkembangan sistem operasi modern seperti Linux, Windows, dan BSD, teknik ini mengalami transformasi besar. Berbagai mekanisme pertahanan seperti ASLR, stack, DEP, dan seccomp membuat teknik tradisional seperti buffer overflow sederhana tidak lagi cukup.

Meskipun demikian, stack exploitation tetap relevan. Dengan memahami mitigasi modern dan teknik baru untuk melewatinya, seorang pentester ataupun security researcher dapat menguji ketahanan sistem secara lebih canary efektif.

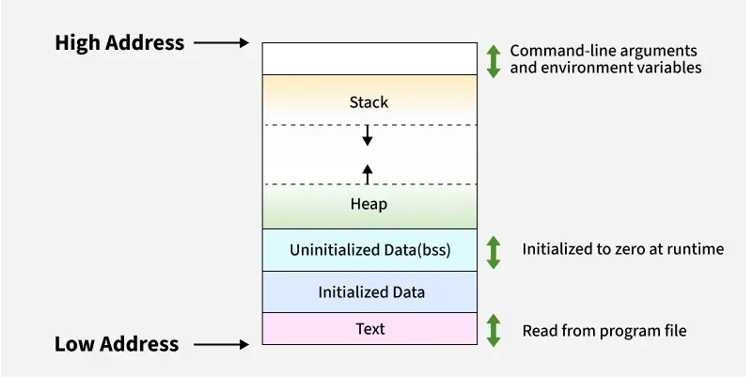

Image source : https://www.geeksforgeeks.org/c/memory-layout-of-c-program/

Apa Itu Modern Stack Exploitation?

Modern stack exploitation adalah serangkaian teknik eksploitasi memori yang memanfaatkan kelemahan dalam pemrosesan stack pada program modern, namun dengan mempertimbangkan mitigasi keamanan tingkat lanjut. Teknik ini tidak lagi sekadar “membuang shellcode ke buffer”, melainkan memanfaatkan gadget, memory leak, hingga pemodelan aliran eksekusi secara kompleks.

Dalam model modern, eksploitasi stack umumnya melibatkan:

- Memahami mitigasi seperti ASLR, NX bit, PIE, RELRO

· Menggunakan memory leaks untuk mengungkap alamat penting

· Menyusun ROP (Return-Oriented Programming) chain

· Menggabungkan heap interaction, syscall crafting, atau race condition

Eksploitasi modern memerlukan pendekatan metodis, analisis dalam, dan adaptasi terhadap mekanisme pertahanan yang aktif di OS saat ini.

Mengapa Stack Exploitation Masih Relevan?

Meskipun mitigasi semakin kuat, serangan di dunia nyata masih terjadi karena:

- Banyak aplikasi lama yang tidak memiliki Hardened flags

· Human error dalam coding masih menghasilkan bug seperti overflow dan use-after-free

· Kombinasi stack dan heap bug dapat membuka rantai eksploitasi baru

· Engineer gagal menambahkan boundary checking pada input

· Kesalahan konfigurasi compiler atau build pipeline

Stack exploitation tetap menjadi dasar yang harus dikuasai untuk memahami semua bentuk memory exploitation lainnya.

Model Eksploitasi Modern

Dalam ekosistem modern, eksploitasi tidak lagi sederhana. Beberapa teknik penting meliputi:

- Bypass ASLR dengan Memory Leak

Menggunakan format string, out-of-bound read, atau info leak. - ROP Chain Crafting

Menyusun gadget untuk melakukan operasi kompleks seperti execve(“/bin/sh”). - Sigreturn-Oriented Programming (SROP)

Teknik memanfaatkan frame signal untuk memalsukan register CPU. - Stack Pivoting

Digunakan ketika buffer di stack terlalu kecil untuk ROP chain panjang. - ret2dlresolve

Teknik memanggil dynamic linker untuk memanggil fungsi arbitrer tanpa membutuhkan alamat pasti.

Modern stack exploitation merupakan evolusi dari teknik klasik buffer overflow. Walaupun mitigasi semakin kuat, kemampuan memahami dan mengeksekusi eksploitasi stack tetap penting. Teknik-teknik seperti ROP, SROP, stack pivoting, serta bypass mitigasi menjadikan eksploitasi ini sebuah ilmu yang kompleks namun fundamental bagi pentester, researcher, dan praktisi keamanan. Dengan pemahaman yang tepat, seorang analis dapat mengidentifikasi risiko secara akurat dan membantu membangun sistem yang jauh lebih aman.

Penulis

Franz Adeta Junior, S.T., M.Kom

Referensi

[1]: Fortinet. (n.d.). What Is a Buffer Overflow? Learn About Buffer Overrun Vulnerabilities, Exploits & Attacks. Retrieved from https://www.fortinet.com/uk/resources/cyberglossary/buffer-overflow

[2]: Packt Publishing. (n.d.). Web Hacking Expert: Full-Stack Exploitation Mastery. Coursera. Retrieved from https://www.coursera.org/learn/packt-web-hacking-expert-full-stack-exploitation-mastery-6cw2g

Last updated :

SOCIAL MEDIA

Let’s relentlessly connected and get caught up each other.

Looking for tweets ...