Zero Trust Architecture Sebuah Paradigma Baru Keamanan Modern

Figure 1. Logo BeyondCorp sebagai representasi Zero Trust Google

Figure 1. Logo BeyondCorp sebagai representasi Zero Trust Google

(https://cloud.google.com/beyondcorp?hl=en)

Bayangkan kamu masuk ke sebuah kantor modern yang tidak lagi memakai kartu akses. Setiap kali berpindah ruangan, sistem otomatis memverifikasi identitasmu ulang, memastikan bahwa kamu memang berhak berada di sana meski kamu sudah masuk lewat pintu depan. Kedengarannya merepotkan, tapi di dunia siber masa kini, inilah satu-satunya cara bertahan. Inilah konsep Zero Trust, paradigma keamanan yang berangkat dari satu prinsip sederhana: “Jangan percaya siapa pun, selalu verifikasi.”

Ketika Firewall Tidak Lagi Cukup

Di masa lalu, keamanan jaringan bekerja seperti benteng: buat tembok besar, jaga pintu gerbang, dan asumsikan bahwa siapa pun yang sudah masuk adalah sekutu. Model ini dikenal sebagai perimeter security. Masalahnya, dunia modern sudah tidak punya “perimeter” yang jelas. Aplikasi tersebar di cloud, karyawan bekerja remote, data bergerak lintas perangkat, dan ancaman bisa datang dari luar maupun dari dalam.

Firewall saja tidak cukup. Maka lahirlah konsep Zero Trust sebuah cara pandang baru yang tidak percaya begitu saja kepada siapa pun, bahkan pengguna atau perangkat yang sudah berada di “dalam kastil”.

Apa Itu Zero Trust Architecture?

Zero Trust Architecture (ZTA) adalah pendekatan keamanan yang mengharuskan setiap akses baik pengguna, perangkat, aplikasi, maupun layanan diverifikasi secara ketat setiap kali mereka meminta izin. Tidak ada lagi status “trusted by default”.

Tiga prinsip utamanya:

- Verify explicitly: Selalu pastikan identitas, perangkat, lokasi, dan konteks permintaan akses.

- Least privilege access: Berikan akses sekecil mungkin untuk menyelesaikan tugas tertentu.

- Assume breach: Asumsikan sistem sudah ditembus, sehingga setiap aktivitas harus dibatasi dan dimonitor.

ZTA tidak hanya membangun benteng tapi mengunci setiap pintu di dalamnya.

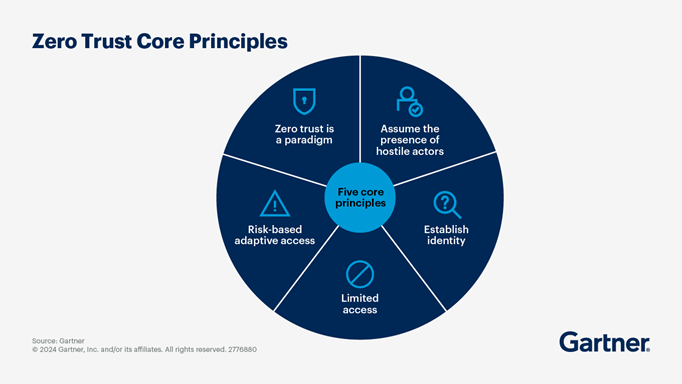

Figure 2. Lima prinsip inti Zero Trust menurut Gartner (https://www.gartner.com/en/cybersecurity/topics/zero-trust-architecture)

Diagram dari Gartner di atas menjelaskan fondasi Zero Trust: mulai dari establish identity hingga risk-based adaptive access. Setiap permintaan akses harus melalui evaluasi risiko, verifikasi identitas, pembatasan akses, dan pemahaman bahwa aktor jahat dapat berada di mana saja. Pendekatan ini memastikan sistem lebih resilien terhadap infiltrasi dan pergerakan lateral penyerang.

Mengapa Zero Trust Dibutuhkan Sekarang?

Ada beberapa alasan mengapa dunia keamanan beralih ke Zero Trust:

- Pekerjaan remote membuat jaringan kantor tidak lagi jadi pusat akses tunggal.

- Aplikasi menyebar ke cloud, sehingga perimeter jaringan menjadi kabur.

- Credential theft menjadi salah satu serangan paling umum.

- Lateral movement memungkinkan penyerang menguasai sistem dari satu titik kecil.

Dengan Zero Trust, setiap langkah penyerang dibatasi sehingga kerusakan dapat diminimalkan.

Komponen Penting Zero Trust

Agar bekerja efektif, ZTA biasanya mencakup rangkaian teknologi berikut:

- Identity & Access Management (IAM): Verifikasi pengguna menjadi pusat keamanan.

- Multi-Factor Authentication (MFA): Mencegah akses hanya dengan satu kredensial.

- Device Posture Check: Memastikan perangkat aman dan sesuai standar.

- Micro-segmentation: Membagi jaringan menjadi zona kecil agar serangan tidak menyebar.

- Continuous Monitoring: Sistem selalu memonitor aktivitas untuk mendeteksi anomali.

Zero Trust pada dasarnya adalah orkestrasi antara identitas, perangkat, dan konteks.

Tantangan Implementasi Zero Trust

Meski menjanjikan, Zero Trust punya tantangan:

- Perubahan budaya organisasi yang cukup besar.

- Integrasi sistem lama dengan pendekatan baru.

- Potensi friction pada pengalaman pengguna.

- Biaya dan waktu implementasi yang signifikan.

Tetapi, manfaat jangka panjangnya mulai dari keamanan identitas hingga pencegahan serangan skala besar membuat banyak organisasi mengadopsinya.

Keamanan yang Tidak Lagi Naif

Zero Trust mengajarkan bahwa keamanan bukan lagi soal membangun tembok tinggi, tetapi memahami bahwa ancaman bisa datang dari mana saja even dari dalam organisasi. Paradigma ini mencerminkan realitas digital modern: dinamis, terbuka, dan penuh risiko.

Pada akhirnya, Zero Trust bukan tentang tidak percaya, tetapi tentang membuktikan setiap permintaan akses dengan data dan konteks yang tepat. Karena di dunia yang kompleks ini, kepercayaan bukan sesuatu yang diberikan melainkan sesuatu yang harus terus dibuktikan.

Penulis:

Emmanuel Daniel Widhiarto, S.Kom – FDP Scholar

Referensi

Google Cloud. (2024). BeyondCorp and Zero Trust. https://cloud.google.com/beyondcorp

Gartner. (2024). Zero Trust Architecture. https://www.gartner.com/en/cybersecurity/topics/zero-trust-architecture

Microsoft. (2024). Zero Trust Architecture Overview. https://learn.microsoft.com/en-us/security/zero-trust/

NIST. (2023). Zero Trust Architecture Model. https://csrc.nist.gov/publications/detail/sp/800-207/final

IBM Security. (2024). Modern Zero Trust Approaches. https://www.ibm.com/topics/zero-trust