Mengenal Network Packet Analyzer: Fungsi, Manfaat, dan Implementasi

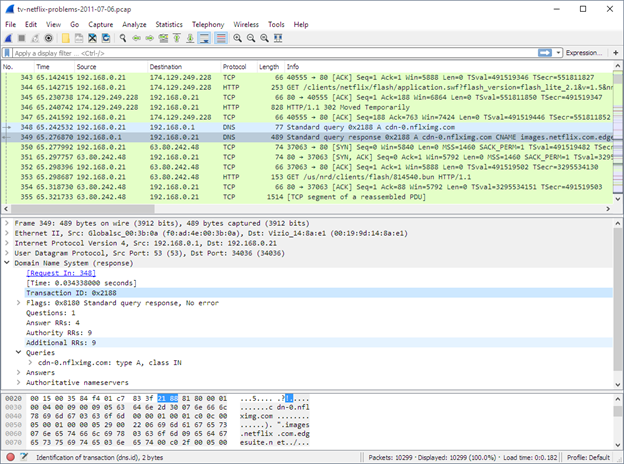

Fig. 1 Interface Network Packet Analyzer Wireshark (https://www.wireshark.org/docs/wsug_html_chunked/ChapterIntroduction.html)

Fig. 1 Interface Network Packet Analyzer Wireshark (https://www.wireshark.org/docs/wsug_html_chunked/ChapterIntroduction.html)

Dalam dunia teknologi informasi, jaringan komputer memegang peran penting sebagai sarana komunikasi data. Hampir seluruh aktivitas digital mulai dari browsing, komunikasi, hingga transaksi finansial bergantung pada koneksi jaringan. Agar performa dan keamanan jaringan tetap terjaga, peran network packet analyzer sangat penting bagi administrator sebagai alat untuk memantau lalu lintas data secara detail.

Get to know: Network Packet Analyzer

Network packet analyzer (juga dikenal sebagai packet sniffer atau protocol analyzer) adalah perangkat lunak maupun perangkat keras yang dirancang untuk menangkap (capture), menguraikan (decode), dan menganalisis paket data yang melintas di jaringan komputer. Alat ini merekam setiap paket data yang lewat dan menguraikan serta menyajikannya menjadi informasi yang mudah dimengerti, gunanya untuk membantu troubleshooting, investigasi keamanan, dan pemantauan performa [1].

How It Works?

Sebuah paket data umumnya terdiri dari header dan payload. Header berisi informasi metadata seperti alamat IP, nomor port, dan jenis protokol, sementara payload adalah data aktual yang dibawa oleh paket tersebut. Ketika sebuah paket tiba di network interface card (NIC) pada komputer, NIC akan memproses paket tersebut. Biasanya, NIC hanya akan menerima paket yang ditujukan untuknya. Namun, Packet analyzer menempatkan NIC dalam mode khusus yang disebut promiscuous mode, di mana NIC akan menerima dan meneruskan semua paket yang ada di jaringan, terlepas dari alamat tujuannya [2].

Fig. 2 NIC (https://www.amazon.com/10Gtek-E10G41BTDAG1P5-Ethernet-Converged-X520-DA1/dp/B01LZRSQM9?th=1)

Setelah paket-paket tersebut ditangkap, packet analyzer akan menguraikannya (decode) dan menyajikannya dalam format yang terstruktur dan lebih mudah dipahami. Proses ini memungkinkan pengguna untuk melihat detail setiap paket, seperti:

- Alamat IP sumber dan tujuan: berisi informasi terkait asal paket dan tujuannya

- Nomor port: untuk mengidentifikasi aplikasi atau layanan yang menggunakan paket tersebut

- Protokol: menunjukkan aturan komunikasi yang digunakan, seperti TCP, UDP, HTTP, FTP, atau DNS

- Ukuran paket: menunjukkan besar paket data yang dikirim

- Timestamp: menunjukkan kapan paket tersebut ditangkap

Fungsi Utama dan Kegunaan

Packet analyzer merupakan alat esensial bagi para administrator jaringan dan profesional keamanan siber. Berikut adalah beberapa fungsi utamanya:

1. Troubleshooting masalah jaringan

Ketika jaringan melambat, tidak stabil, atau terjadi kegagalan koneksi, packet analyzer dapat digunakan untuk melacak penyebabnya. Misalnya, kesalahan konfigurasi protokol, latensi tinggi, packet loss, dan sebagainya.

2. Analisis Performa

Dengan analisis volume lalu lintas, jenis paket yang paling dominan, dan pola komunikasi, administrator dapat mengevaluasi kinerja aplikasi yang berjalan pada jaringan.

3. Keamanan Jaringan

Packet analyzer mampu mendeteksi aktivitas mencurigakan, seperti upaya pemindaian port, serangan man-in-the-middle, serangan denial of service (DoS), atau transfer data yang tidak sah (eksfiltrasi).

4. Pengembangan Aplikasi

Pengembang perangkat lunak bisa menggunakan packet analyzer untuk melihat bagaimana aplikasi mereka berinteraksi dengan jaringan, memastikan protokol berjalan dengan benar, dan mengidentifikasi bug yang berkaitan dengan komunikasi jaringan.

Contoh Tools Populer

Terdapat banyak perangkat lunak packet analyzer, baik yang gratis maupun berbayar. Salah satu yang paling terkenal dan banyak digunakan adalah Wireshark. Wireshark merupakan perangkat lunak open-source dan memiliki GUI yang detail serta ramah pengguna. Selain Wireshark, ada juga tools lain seperti tcpdump (berbasis command-line) yang sering digunakan di lingkungan Linux, serta alat komersial seperti OmniPeek dan CommView.

Implementasi dalam Dunia Nyata

Pada perusahaan, packet analyzer digunakan untuk memantau performa jaringan internal, mendeteksi serangan siber, serta memastikan aplikasi bisnis berjalan optimal. Dalam bidang pendidikan dan riset, mahasiswa dan peneliti memanfaatkan packet analyzer untuk mempelajari protokol jaringan secara praktis. Dalam forensik jaringan, packet analyzer membantu menganalisis rekaman lalu lintas jaringan untuk mengidentifikasi asal serangan, analisis jejak intrusi, serta penguatan penyelidikan keamanan jaringan.

Tantangan dan Risiko Penggunaan

Meski sangat bermanfaat, penggunaan packet analyzer juga memiliki risiko, terutama terkait privasi dan etika. Karena mampu menangkap seluruh lalu lintas jaringan, termasuk data sensitive, alat ini bisa disalahgunakan oleh pihak yang tidak bertanggung jawab. Oleh karena itu, operasionalnya harus tetap berada dalam kerangka etika dan regulasi hukum.

Meskipun kuat, packet analyzer memiliki keterbatasan. Alat ini tidak dapat menganalisis lalu lintas yang telah dienkripsi (seperti yang menggunakan HTTPS), kecuali jika memiliki kunci dekripsinya. Ini karena paket yang dienkripsi akan terlihat sebagai data yang tidak terbaca, yang justru menjadi bukti betapa pentingnya enkripsi dalam menjaga keamanan data di internet.

Kesimpulan

Network packet analyzer adalah alat yang sangat penting dalam manajemen jaringan modern. Dengan kemampuannya untuk menangkap, menguraikan, dan menganalisis paket data, alat ini telah menjadi bagian tak terpisahkan dari pekerjaan administrator jaringan, profesional keamanan siber, dan pengembang perangkat lunak. Pemahaman tentang cara kerjanya bukan hanya membantu dalam pemecahan masalah teknis, tetapi juga memberikan wawasan yang mendalam tentang bagaimana dunia digital kita berfungsi. Namun, penggunaan alat ini harus disertai dengan prinsip etika, izin hukum, dan kepatuhan terhadap privasi.

Penulis

Felicia Natania Lingga – FDP Scholar

Referensi

- “Network Packet Analyzer,” [Online]. Available: https://www.netmaker.io/glossary/network-packet-analyzer?utm_source=chatgpt.com. [Accessed 3 September 2025].

- “Promiscuous Mode,” Zephyr Project, [Online]. Available: https://docs.zephyrproject.org/latest/connectivity/networking/api/promiscuous.html. [Accessed 3 September 2025].